Estadísticas de uso de VPN y privacidad de los datos para 2025

Presentamos un conjunto de resultados de estudios respecto a tendencias vitales de internet en un artículo anterior. ¡Esperamos que te haya sido útil!

Pero esencialmente, queremos que nuestros lectores estén actualizados en cuanto a las últimas novedades referentes al uso de VPN y la seguridad de los datos. Por eso, este artículo incluye muchos de los más recientes hallazgos relacionados con estos temas y más.

Privacidad de los datos

2020 demostrará ser un año decisivo en términos del enfoque público sobre los problemas de privacidad.

Privacidad de los datos vs Seguridad Nacional

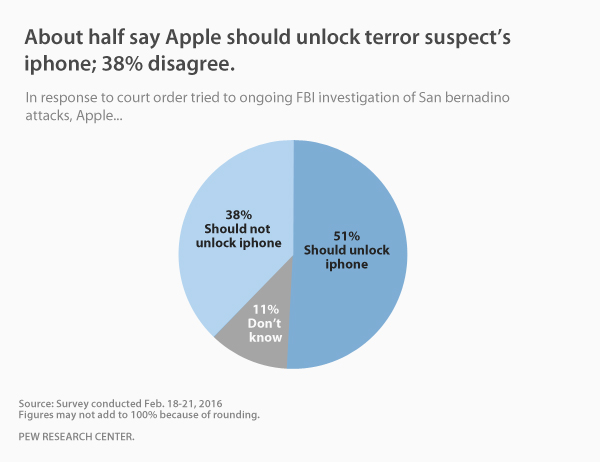

En un resultado preocupante para los defensores de la privacidad, la mayoría de los estadounidenses pensaron que Apple debería haber desbloqueado el iPhone del terrorista de San Bernardino.

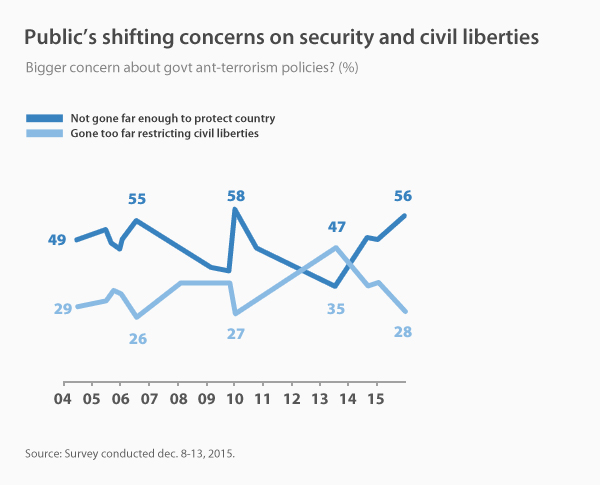

Esto refleja una tendencia general. Los estadounidenses actualmente están preocupados de que su gobierno no esté haciendo lo suficiente en el frente cibernético para lidiar con el terrorismo.

Preocupación creciente respecto a las empresas y el uso de datos en 2025

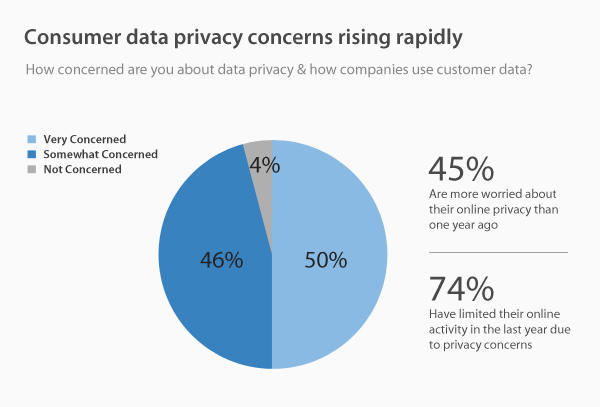

Más del 95% de los estadounidenses encuestados en un estudio reciente dijeron estar un poco preocupados o muy preocupados sobre cómo las empresas usan sus datos.

El bloqueo de anuncios sigue en crecimiento

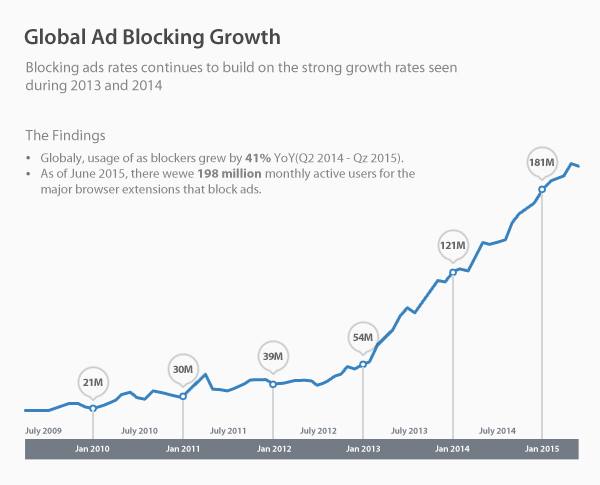

Los gigantes de internet como Apple y Google sostienen que ellos recogen datos del consumidor para personalizar los anuncios para sus usuarios. Sin embargo, los datos muestran que los usuarios de internet están tan frustrados con los anuncios que emplean bloqueadores de avisos en números récord.

Resumen de las presentes estadísticas de privacidad de los datos

En conjunto, estos cuadros demuestran la necesidad creciente de los consumidores y las empresas de centrarse en la seguridad informática incluso más lo que ya lo hacen.

No obstante, esta focalización estará complicada por un entorno político cada vez más polarizado tanto en los Estados Unidos como en todo el mundo.

Después de todo, es tarea de los gobiernos crear y aplicar leyes de protección de datos. Al mismo tiempo, muchos de estos gobiernos buscan activamente medios legales para violar las medidas de protección de datos.

Uso de VPN en 2025

Por supuesto, el uso de VPN y la privacidad de datos tienen una fuerte correlación. Al acceder a un servidor separado para el uso de internet, las VPN hacen que sea mucho más difícil para los hackers y/o terceros registrar las actividades en línea. Los siguientes cuadros examinan el estado actual del uso de VPN en todo el mundo.

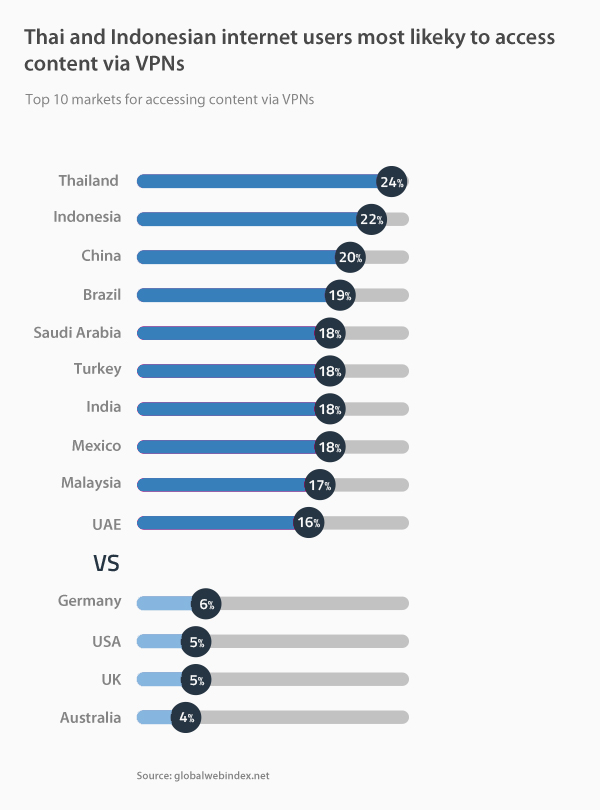

Principales mercados para el uso de VPN

Asia y Medio Oriente siguen dominando el mercado de las VPN.

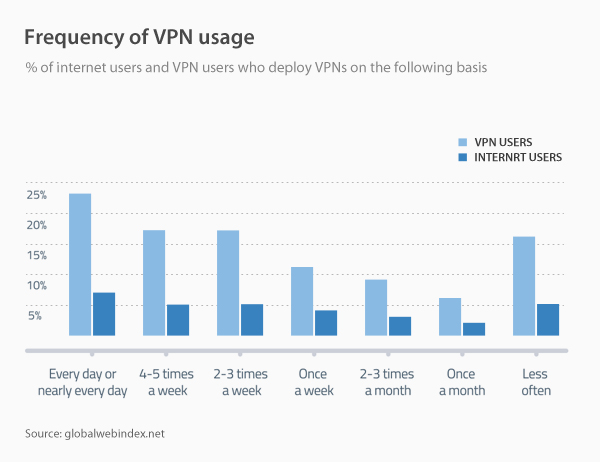

Frecuencia de uso de VPN

La mayoría de las personas que utilizan una VPN lo hacen al menos una vez por semana.

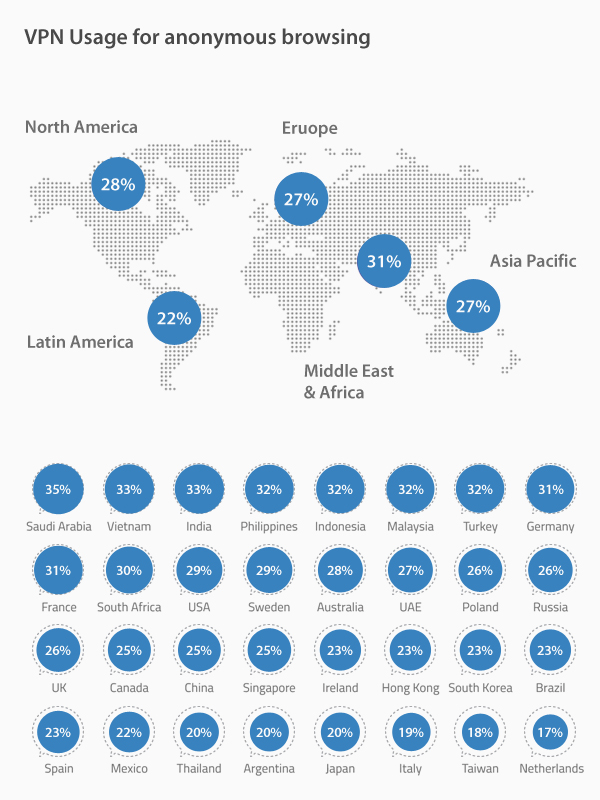

Navegación anónima

La navegación anónima es una de las razones principales para el uso de una VPN, especialmente en Arabia Saudita, India y Vietnam.

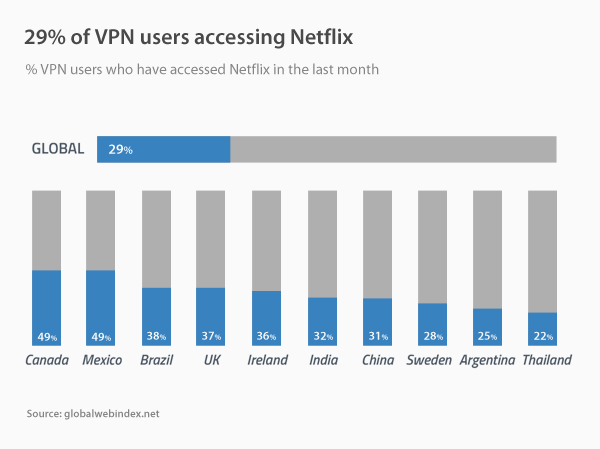

Acceso a Netflix

Otro impulso importante del uso de VPN es el acceso a contenido de medios. Por ejemplo, casi el 30% de todos los usuarios de VPN accedieron a Netflix en un mes dado.

Resumen de estadísticas de uso de VPN

El mercado de la privacidad en internet sigue creciendo, liderado por las mismas regiones del planeta que en los años recientes. Además, el acceso a contenido de medios sigue siendo un importante motivador para los usuarios de VPN, a pesar del argumento de Netflix de que solo representan una pequeña porción de la base general de sus usuarios.

Delitos informáticos

Los delitos informáticos siguen evolucionando. Como se muestra en los siguientes cuadros, la cantidad de fallas permanece alta y son diversos los desafíos tanto para consumidores como para empresas de protegerse contra las amenazas en constante evolución.

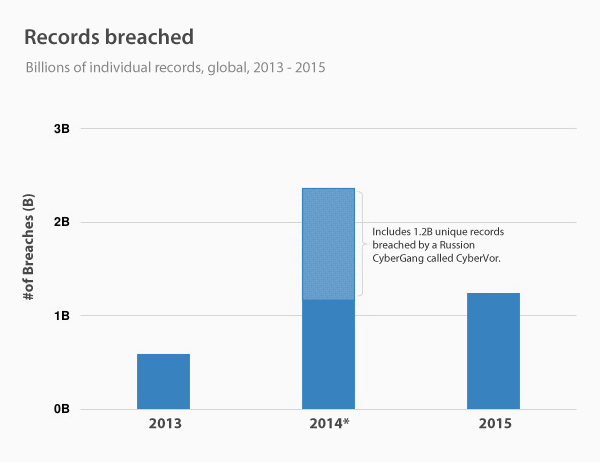

Filtración de datos

Las cifras más recientes muestran una tendencia constante de aumento de las filtraciones de datos en todo el mundo.

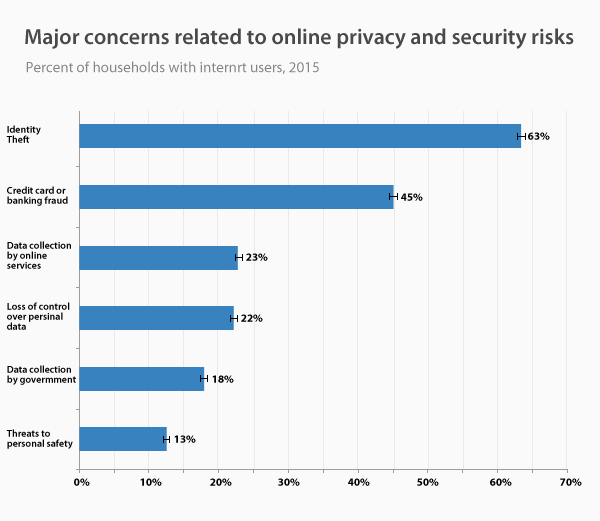

Amenazas a la privacidad en línea

Según el gobierno de los Estados Unidos, el robo de identidad es la mayor preocupación en delitos informáticos del país.

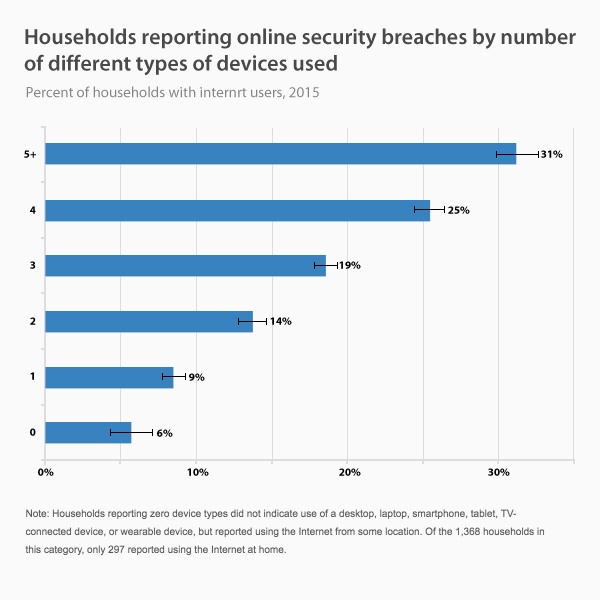

Delitos informáticos y cantidad de dispositivos en el hogar

La amenaza de los delitos informáticos contra los consumidores aumenta exponencialmente a medida que se incrementa la cantidad de dispositivos en el hogar.

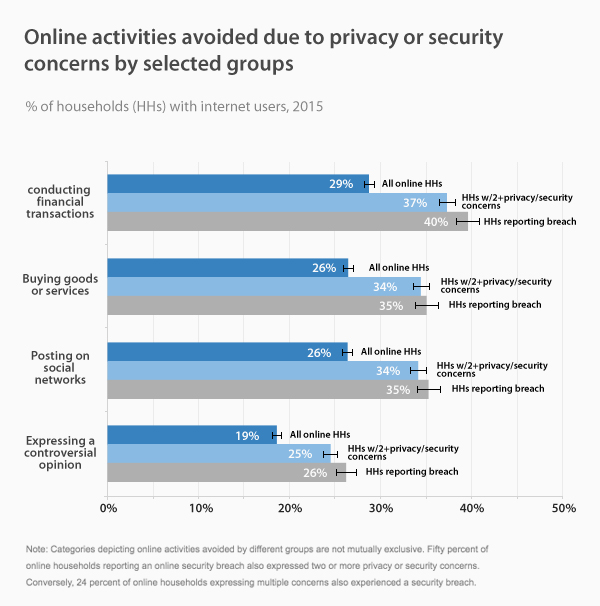

Los temores a delitos informáticos crean importantes cambios en el comportamiento en internet

La amenaza del robo de identidad y otros delitos informáticos han causado que casi el 30% de los usuarios de internet en los Estados Unidos eviten realizar transacciones financieras en línea en un momento u otro durante 2015.

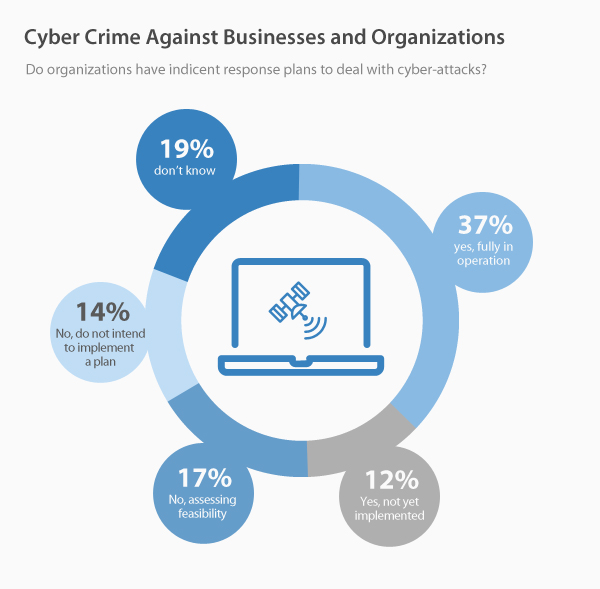

Delitos informáticos contra empresas y organizaciones

Para las empresas y las organizaciones profesionales, la amenaza de los delitos informáticos está mucho más allá de cuán preparadas están aquellas para enfrentar un ataque. De hecho, el 63% de las empresas no tienen un plan de respuesta a los incidentes totalmente operativo.

Los desafíos de proteger la privacidad en línea

Hay varias razones por las que la protección de la privacidad de los datos a menudo falla.

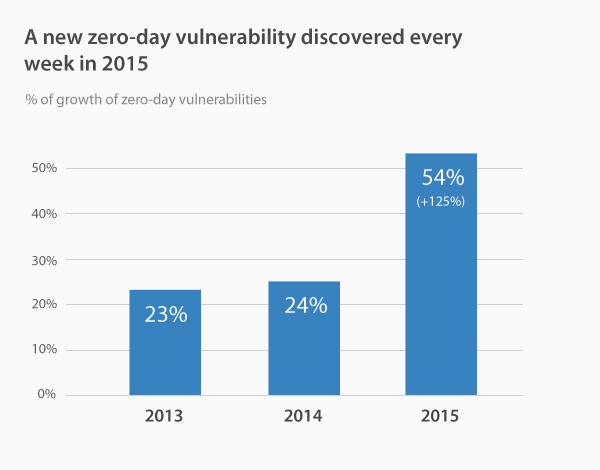

La vulnerabilidad del Día Cero

La amenaza de las vulnerabilidades del día cero ha crecido 125% desde 2013. En este tipo de ataque, los hackers descubren, lanzan y explotan un ataque el mismo día, mucho antes de que cualquier medida de seguridad siquiera detecte un problema.

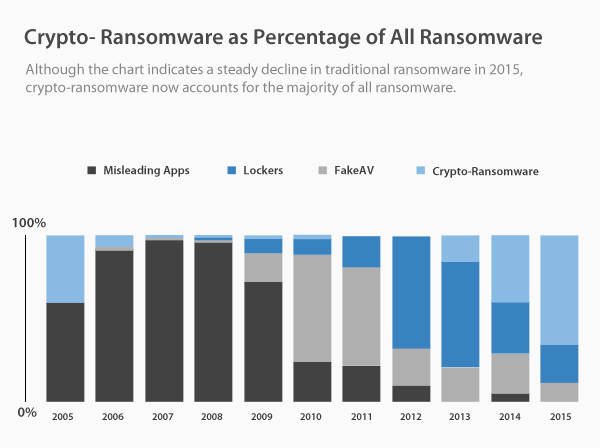

El Ransomware sigue evolucionando

En los años recientes, ha habido un cambio importante en la forma en que los hackers lanzan ataques de ransomware. En 2008, se hizo casi exclusivamente con aplicaciones engañosas. Sin embargo, en 2015, el método primario fue la codificación ransomware.

La codificación ransomware pone en peligro el punto de llegada a través de:

- Spam

- Descargas directas

- Publicidad maliciosa

- Malware y botnets

Resumen de estadísticas de delitos informáticos

Con amenazas como la vulnerabilidad del día cero y ataques de ransomware cada vez más potentes y sofisticados, los comportamientos de los usuarios en línea continuarán siendo afectados negativamente. Además, a medida que más hogares adquieren más dispositivos, el riesgo de ataques exitosos aumenta.

Fuentes:

https://www.globalwebindex.net/blog

https://www.globalwebindex.net/blog/1-in-5-are-weekly-vpn-users/29-of-vpn-users-accessing-netflix

https://www.globalwebindex.net/blog/1-in-5-are-weekly-vpn-users

https://www.globalwebindex.net/blog/topic/vpn

https://www.globalwebindex.net/blog/15-for-15-generation-v

https://pagefair.com/blog/2015/ad-blocking-report/

http://www.druva.com/blog/the-state-of-data-privacy-in-2015-infographic/

http://www.pwc.com/gx/en/services/advisory/consulting/forensics/economic-crime-survey/cybercrime.html

http://www.pewresearch.org/fact-tank/2016/02/19/americans-feel-the-tensions-between-privacy-and-security-concerns/

http://www.people-press.org/2016/02/22/more-support-for-justice-department-than-for-apple-in-dispute-over-unlocking-iphone/

https://www.ntia.doc.gov/blog/2016/lack-trust-internet-privacy-and-security-may-deter-economic-and-other-online-activities

https://www.symantec.com/security-center/threat-report

Te agradecemos que dejes un comentario sobre cómo mejorar este artículo. Tu opinión es importante.